Jump Lists

Jump Lists adalah artefak Windows (diperkenalkan sejak Windows 7) yang merekam interaksi pengguna dengan aplikasi dan file. Secara visual, fitur ini memberikan akses cepat ke file yang baru saja digunakan (Recent) atau sering diakses (Frequent) melalui menu Start atau dengan melakukan klik kanan pada ikon aplikasi di Taskbar.

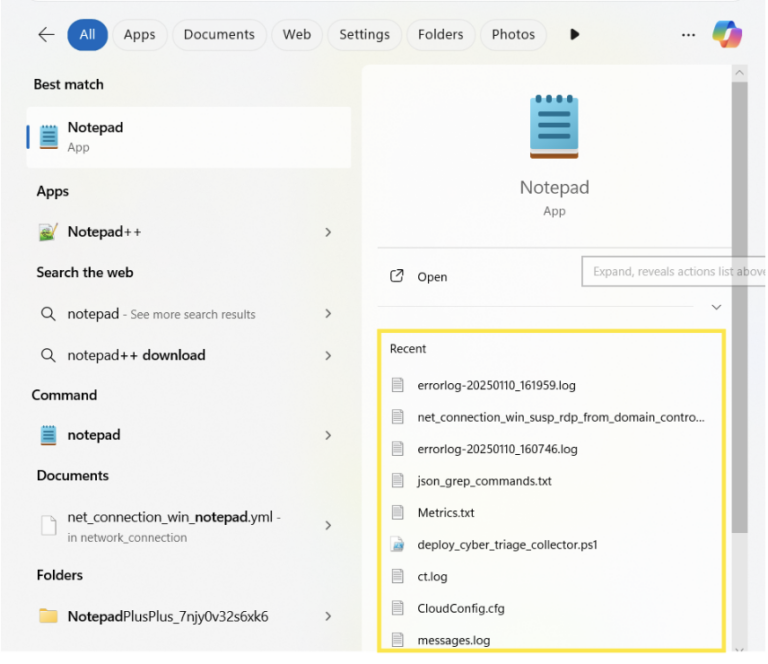

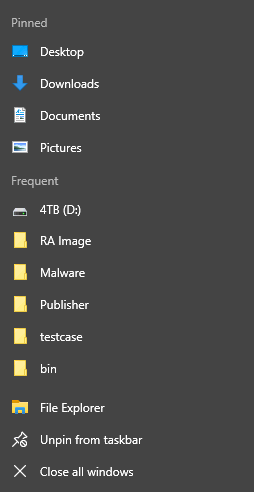

Visualisasi Jump Lists pada Taskbar (Klik Kanan)

Jump Lists pada Start Menu

Bagi investigator DFIR, Jump Lists berfungsi untuk memahami perilaku pengguna, terutama dalam kasus pencurian data (data exfiltration) atau serangan ransomware, karena artefak ini mencatat file apa saja yang dibuka dan aplikasi apa yang meluncurkannya.

Mengapa Forensik Jump Lists Penting?

Jump Lists membantu investigator dalam beberapa hal krusial:

- Identifikasi Akses File: Mengetahui file mana yang dibuka beserta timestamp akses terakhirnya.

- Aplikasi yang Digunakan: Menentukan aplikasi spesifik (termasuk aplikasi portable) yang digunakan untuk membuka file.

- Frekuensi Akses: Menunjukkan seberapa sering pengguna berinteraksi dengan file tertentu.

- Bukti File yang Dihapus: Meskipun file asli sudah dihapus, record di Jump List seringkali tetap tersisa sebagai bukti historis.

Note

Tips Akses: File ini tersimpan dalam folder tersembunyi di profil pengguna. Gunakan tool ekstraksi untuk mengambil file dari jalur: C:\Users\<user>\AppData\Roaming\Microsoft\Windows\Recent\.

| Field | Value |

|---|---|

| Location / Path | |

| Format | OLE Compound File (CFB) atau Sequential LNK Files |

| File Extension | .automaticDestinations-ms / .customDestinations-ms |

| Identification | Nama file diawali dengan AppID (16 karakter hex) |

| Forensic Value | Sangat Tinggi; membuktikan User Intent (niat pengguna) dan akses ke sumber daya sistem. |

| Example .automaticDestinations-ms |  |

| Example .customDestinations-ms |  |

Struktur & Jenis Jump Lists

Windows membagi Jump Lists menjadi dua kategori utama yang disimpan di folder berbeda:

Automatic Destinations

Dibuat secara otomatis oleh sistem operasi saat pengguna membuka file. Isinya melacak file yang baru saja digunakan (Recent) dan sering digunakan (Frequent).

| Komponen | Deskripsi |

|---|---|

| Path Storage | |

| Struktur | Berupa kontainer OLE yang berisi beberapa entri LNK file. |

| Data Kunci | Path file, Timestamps (Last Modified), Interaction Count, dan MRU (Most Recently Used). |

Custom Destinations

Dibuat oleh aplikasi itu sendiri atau berdasarkan tindakan manual pengguna (seperti melakukan Pin pada folder tertentu).

| Komponen | Deskripsi |

|---|---|

| Path Storage | |

| Struktur | Sekumpulan file LNK yang disusun secara berurutan (sequential). |

| Data Kunci | Mencatat kategori khusus seperti "Pinned", "Tasks", atau folder favorit. |

Memahami AppIDs (Application Identifiers)

Nama file di dalam direktori Jump List (contoh: 1bc392b8e104a00e.automaticDestinations-ms) ditentukan oleh AppID. AppID ini adalah representasi unik dari aplikasi tertentu.

Tip

Insight Forensik: AppID bersifat statis untuk aplikasi yang sama di berbagai host. Contohnya, AppID 1bc392b8e104a00e selalu merepresentasikan Microsoft Remote Desktop (mstsc.exe).

Tip

Database Lengkap: Untuk daftar AppID yang lebih komprehensif (mencakup ratusan aplikasi pihak ketiga), Anda dapat melihat referensi resmi dari Eric Zimmerman di sini: Eric Zimmerman’s AppIDs Database

Metadata Forensik dalam Jump Lists

Setiap entri di dalam Jump List sebenarnya adalah LNK File yang membawa metadata yang sangat kaya:

| Kolom Metadata | Nilai Investigatif |

|---|---|

| Kolom Metadata | Lokasi lengkap file yang diakses (misal: D:\Rahasia\Data_Lama.zip). |

| Target Path | Waktu pembuatan (Creation) dan modifikasi (Modification) file target. |

| Timestamps | Membuktikan pola kebiasaan pengguna (file mana yang paling sering diakses). |

| Interaction Count | Membuktikan pola kebiasaan pengguna (file mana yang paling sering diakses). |

| Volume Info | Nama volume, serial number disk, dan bahkan MAC Address jika file berada di network share. |

| Example |  |

Caution

Eksekusi Malware: Periksa Jump Lists untuk aplikasi seperti cmd.exe atau powershell.exe. Jika terdapat entri yang mengarah ke skrip di folder Temp, itu adalah indikasi kuat aktivitas berbahaya.

Prosedur Ekstraksi & Analisis

Untuk hasil terbaik, gunakan tool spesialis dari Eric Zimmerman atau suite forensik seperti Belkasoft/Autopsy.

Ekstraksi: Ambil seluruh isi folder

AutomaticDestinationsdanCustomDestinationsmenggunakan FTK Imager.Parsing dengan JLECmd: Gunakan perintah berikut untuk mengubah data biner menjadi CSV:

JLECmd.exe -f "C:\Users\USER\AppData\Roaming\Microsoft\Windows\Recent\AutomaticDestinations\<AppIDs>.automaticDestinations-ms"Review Output :

Tools yang Direkomendasikan

| Tool | Deskripsi |

|---|---|

| JLECmd | Parser terbaik untuk mendapatkan detail forensik terdalam dari Jump Lists. |

| JumpListView | Tool ringan dari NirSoft untuk melihat isi Jump List secara cepat. |

| Autopsy | Mengintegrasikan data Jump List ke dalam timeline kasus secara otomatis. |

| Belkasoft BEC | Memiliki viewer registry dan jump list bawaan yang sangat intuitif. |

| Cyber Triage | DFIR Software otomatis yang mengumpulkan dan menganalisis data Jump List. |